VeraHunter – Software zur Erkennung von VeraCrypt-Containern

VeraHunter ist eine leistungsstarke und kostenfreie Softwarelösung, die speziell für Strafverfolgungsbehörden, IT-Forensiker und ähnliche Organisationen entwickelt wurde, um VeraCrypt-Container auf Computersystemen zu identifizieren. VeraHunter fungiert als helfende Hand für GovCracker, unsere Entschlüsselungssoftware. Beide Softwares wurden entwickelt, um Strafverfolgungsbehörden, Universitäten, IT-forensische Organisationen und Anwälte zu unterstützen.

Wie funktioniert VeraHunter?

Laufwerksauswahl: Zu Beginn wählen Sie die zu durchsuchenden Laufwerke oder Verzeichnisse aus.

- Anpassung der Suchparameter: Sie können verschiedene Parameter festlegen, um die Suche zu verfeinern, darunter:

- Modusauswahl: Es stehen zwei Modi zur Verfügung:

- Normalmodus: Führt eine umfassende Analyse durch, einschließlich der Berechnung der Entropie von Dateien, was zu genaueren Ergebnissen führt, jedoch mehr Zeit in Anspruch nimmt.

- Schnellmodus: Überspringt die Entropieberechnung, wodurch die Analyse schneller erfolgt, jedoch mit potenziell weniger präzisen Ergebnissen.

- Dateigrößenfilter: Bestimmen Sie minimale und maximale Dateigrößen, um die Suche auf relevante Dateien zu beschränken.

- Entropieschwelle: Legen Sie einen Schwellenwert fest, um Dateien mit hoher Datenkomplexität zu identifizieren, da verschlüsselte Container in der Regel eine hohe Entropie aufweisen.

- Header-Wiederholungen: Definieren Sie die maximale Anzahl erlaubter Header-Wiederholungen, um redundante oder irrelevante Dateien auszuschließen.

- Modusauswahl: Es stehen zwei Modi zur Verfügung:

- Durchführung der Suche: Nach Festlegung der Parameter startet VeraHunter den Scan-Prozess, der folgende Schritte umfasst:

- Dateisystemanalyse: Erstellung einer Liste aller Dateien auf den ausgewählten Laufwerken unter Berücksichtigung der festgelegten Filter.

- Sammlung von Dateiköpfen (Headern): Analyse der Header jeder Datei, um potenzielle VeraCrypt-Container zu identifizieren.

- Entropieberechnung (im Normalmodus): Bewertung der Datenkomplexität der Dateien, um verschlüsselte Container zu erkennen.

- Ergebnisauswertung und Export: Die identifizierten potenziellen VeraCrypt-Container werden in einer übersichtlichen Liste dargestellt. Sie haben die Möglichkeit, diese Ergebnisse in verschiedenen Formaten wie Text, CSV oder JSON zu exportieren, um sie für weitere Analysen oder Dokumentationen zu verwenden.

VeraHunter wurde entwickelt, um den steigenden Herausforderungen der Cyberkriminalität gerecht zu werden und bietet eine intuitive Benutzeroberfläche, die sowohl für erfahrene IT-Forensiker als auch für Anwender mit weniger technischem Hintergrund geeignet ist. Durch die Möglichkeit, die Suchparameter individuell anzupassen, können Sie den Scan-Prozess optimal auf Ihre spezifischen Anforderungen abstimmen.

Wie benutzt man VeraHunter?

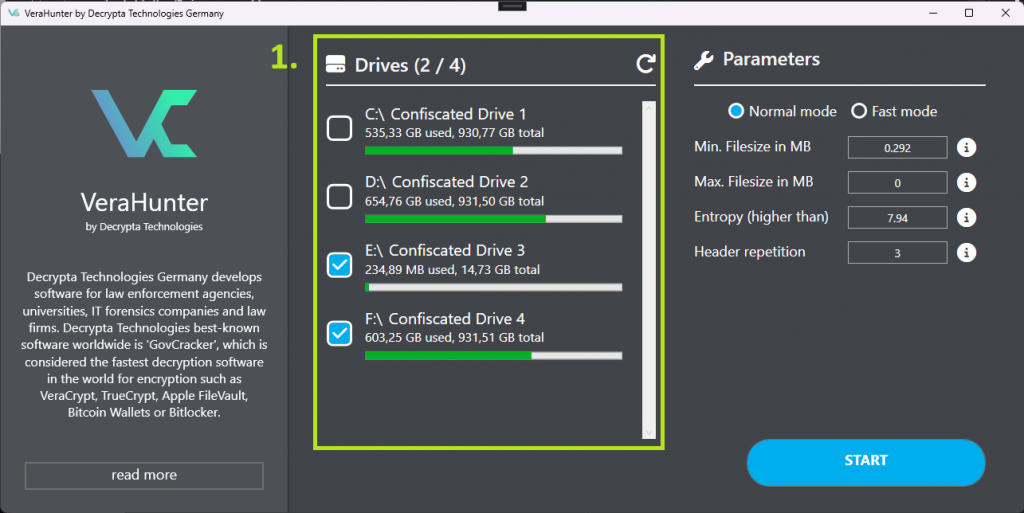

Auswahl des Laufwerks

Im ersten Schritt, müssen Sie die Laufwerke auswählen, auf denen Sie nach potenziellen VeraCrypt-Containern scannen möchten. Bitte beachten Sie, dass die Dauer des Scanvorgangs von der Größe der zu untersuchenden Festplatte abhängt. Größere Festplatten können mehr Zeit benötigen.

Sie können den Filterprozess optimieren/beschleunigen, indem Sie die folgenden Parameter an Ihre individuellen Bedürfnisse anpassen.

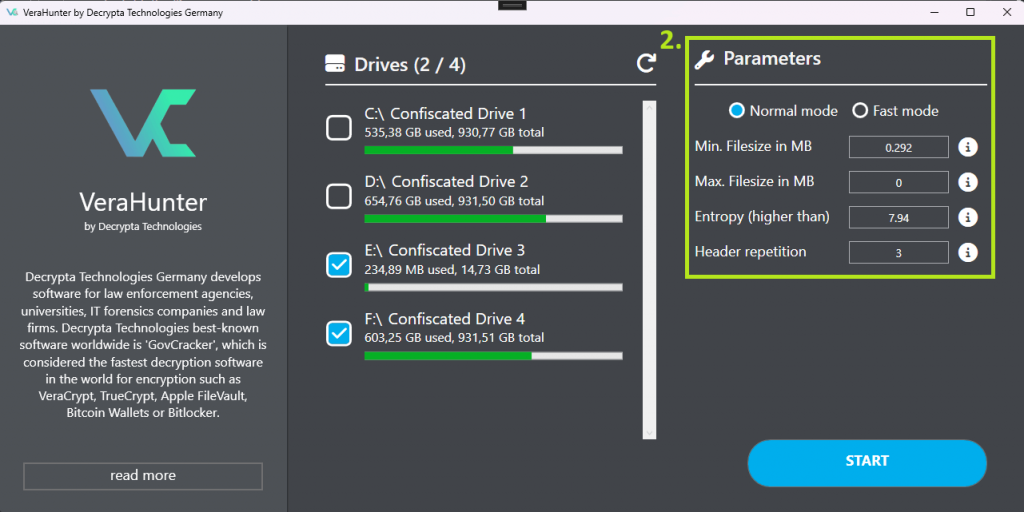

Einstellen der Parameter

Im nächsten Schritt werden wir einen Blick auf die Anpassung der Parameter für unser VeraHunter-Tool werfen, um das Scannen auf Ihre speziellen Bedürfnisse abzustimmen.

Normaler oder schneller Modus

Bei VeraHunter gibt es zwei Modi. Wie die Namen schon andeuten, ist der normale Modus langsamer als der schnelle Modus. Dies resultiert aus dem intern verwendeten Prozess während der Analyse.

Der Hauptunterschied zwischen dem normalen und dem schnelleren Modus besteht darin, dass der normale Modus eine zusätzliche Analyse durchführt, die „Entropie-Analyse“. Dies erfordert einen tieferen Blick in jede einzelne Datei, was mehr Arbeit und somit mehr Zeit erfordert. Normalerweise sollten Sie den normalen Modus verwenden, da die Ergebnisse zuverlässiger sind – deshalb haben wir ihn als Standard markiert.

Min. und max. Dateigröße

Mit diesen beiden Parametern können Sie konfigurieren, welche Dateien im ersten Schritt ignoriert werden sollen. Das bedeutet, dass VeraHunter Dateien, die diesen Kriterien nicht entsprechen, bei der ersten Auflistung der Dateien ignoriert.

Entropy

Dabei handelt es sich um einen mathematischen Vorgang, bei dem jedes Byte der Datei gelesen und die Häufigkeit der einzelnen Byte-Werte gezählt wird, um dann anhand dieser Informationen die Entropie des Dateiinhalts zu berechnen. Die Shannon-Entropie misst die Unsicherheit oder Zufälligkeit der Daten und wird häufig in der Informationstheorie und der Kryptografie verwendet.

Eine Datei (zumindest im normalen Modus, nicht im schnellen Modus) wird als „entdeckt“ gekennzeichnet, wenn ihre Entropie diesen Kriterien entspricht. Die berechnete Entropie muss größer sein als der angegebene Wert. Wir haben versucht, Ihnen den besten Standardwert von 7,94 zu geben, so dass Sie nicht erst experimentieren müssen – obwohl Sie das natürlich können.

Header-Wiederholung

Hier können Sie die Anzahl der erlaubten Header-Wiederholungen konfigurieren. Das heißt, wenn Sie den Wert „3“ eingeben, werden Dateien ausgeschlossen, deren Header mehr als 3 Mal vorkommen. Weitere Informationen zu diesem Thema finden Sie im entsprechenden Abschnitt weiter unten.

Erkennung von VeraCrypt-Containern

Nachdem Sie die Schritte aus dem letzten Abschnitt befolgt haben, wie z.B. die Auswahl der zu scannenden Laufwerke oder die Konfiguration der Suchparameter, können Sie nun auf die Schaltfläche „START“ klicken. Damit wird der eigentliche Scan-/Erkennungsprozess von potenziellen VeraCrypt-Containern ausgelöst. Im nächsten Schritt werden wir einen Blick auf die verschiedenen Erkennungsprozesse werfen, die VeraHunter durchlaufen wird.

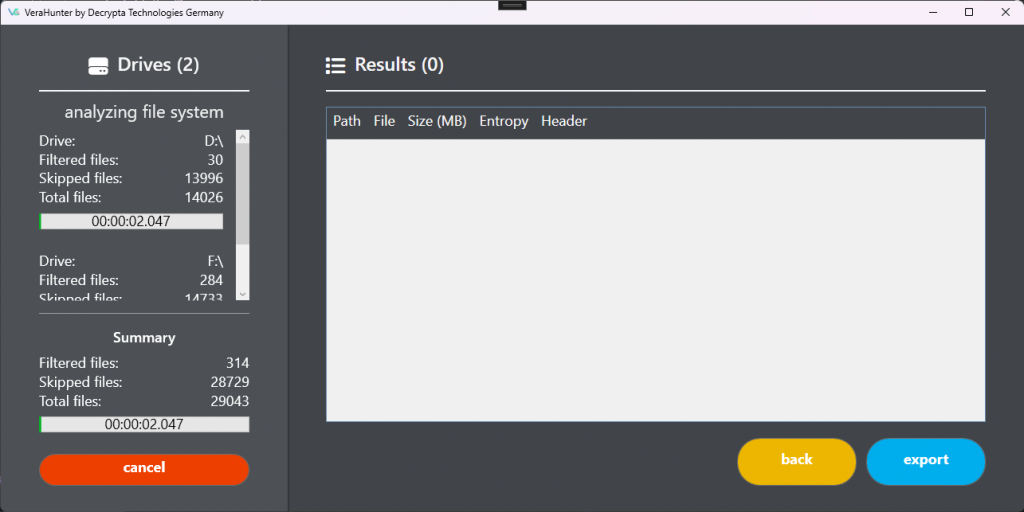

Analyse des Dateisystems

Da VeraHunter nun die zu überprüfenden Laufwerke und wichtige andere Parameter kennt, kann er nun mit seiner Arbeit beginnen. Dabei werden alle Dateien auf jedem ausgewählten Laufwerk aufgelistet, wobei Ihre Filter beachtet werden. Besonders der Filter für die minimale und maximale Dateigröße ist hier wichtig.

Sammlung von Headers

Ähnlich wie der Mensch, der Menschen üblicherweise an ihren Gesichtern erkennt, verfährt VeraHunter in diesem Schritt analog. Jede Datei, die nicht durch den vorherigen Filterungsprozess ignoriert/ausgelassen wurde, wird nun analysiert. VeraHunter nimmt aus jeder Datei den „Header“ und gruppiert diesen.

Dies hilft VeraHunter bei der Suche nach potentiellen VeraCrypt-Container-Dateien auf den ausgewählten Laufwerken. Unter Berücksichtigung Ihrer konfigurierten „Header-Wiederholung“-Einstellung werden Dateien ausgeschlossen, deren Header sich häufiger als die konfigurierte Anzahl wiederholen.

Entropieberechnung (normaler Modus)

Wenn Sie den schnellen Modus verwenden, wird dieser Schritt übersprungen. Bei Verwendung des normalen Modus (Standardeinstellung) wird nun die Entropie für jede Datei berechnet. Übereinstimmende Entropien, die Ihren Einstellungen entsprechen, werden nun zu den Ergebnissen hinzugefügt. Natürlich nur dann, wenn keine vorherige Einstellung sie von vornherein ausschließen würde, wie z. B. die Einstellungen für die min.- und max. Dateigröße.

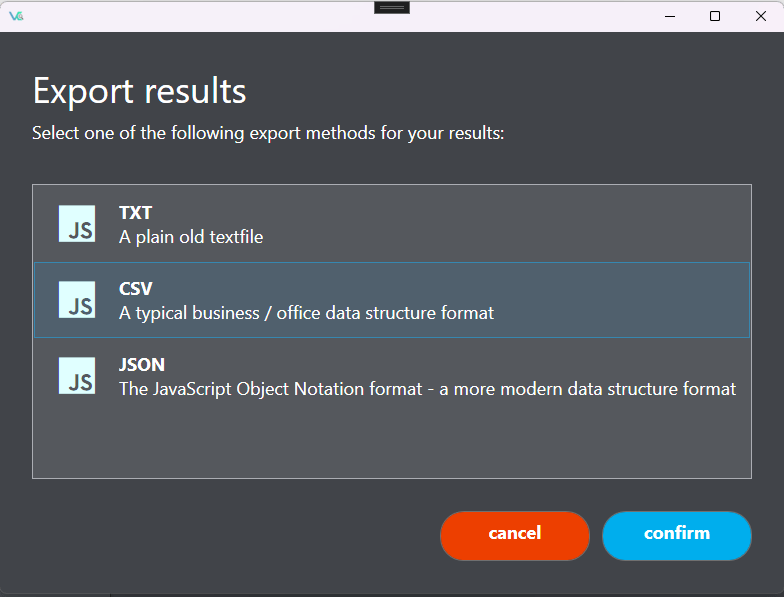

Export von Ergebnissen

Unser Programm bietet vielseitige Exportoptionen, mit denen die Benutzer ihre Ergebnisse in verschiedenen Formaten wie Text, CSV und JSON speichern können. Diese Flexibilität gewährleistet die Kompatibilität mit verschiedenen Analysetools und Arbeitsabläufen, wodurch es einfacher wird, unser Programm in bestehende Prozesse zu integrieren oder Ergebnisse zu teilen.

Freeware

Wir haben die strategische Entscheidung getroffen, unsere Software VeraHunter kostenlos anzubieten, um Strafverfolgungsbehörden und andere an strafrechtlichen Ermittlungen beteiligte Stellen zu unterstützen. VeraHunter wurde speziell für die Suche nach verschlüsselten VeraCrypt-Containern entwickelt und ist ein wertvolles Werkzeug für digitale Forensik und Ermittlungszwecke.

Indem wir diese Software kostenlos anbieten, wollen wir den Zugang zu wichtigen Cybersicherheits-Tools demokratisieren und Organisationen in die Lage versetzen, ihre Fähigkeiten zur wirksamen Bekämpfung von Cyberkriminalität zu verbessern.

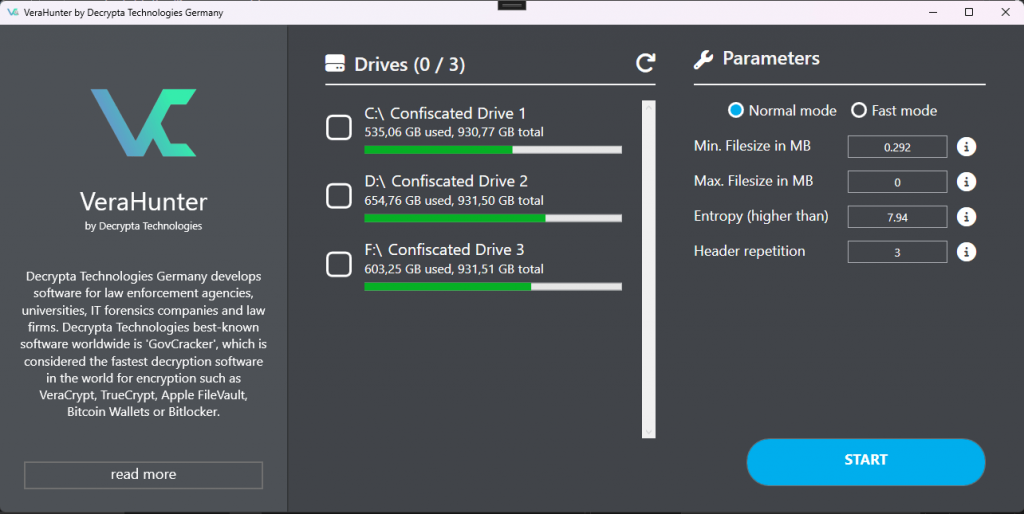

Screenshots

Download

VeraHunter ist kostenlos. Laden Sie VeraHunter noch heute herunter und heben Sie Ihre digitalen Ermittlungen auf die nächste Stufe.